哥斯拉godzilla

哥斯拉(Godzilla)也是一款常用的Java开发的Webshell权限管理工具,具有如下特点:

通信加密:使用 AES、XOR、RSA 等加密算法对通信数据进行加密,支持 自定义密钥 和 自定义加密算法,每个 Shell 可配置独立密钥,实现"一人一密"

跨平台兼容:客户端基于 Java,支持 Windows、Linux、macOS 等主流操作系统,服务端支持 JSP/ASP/ASPX/PHP 等多种脚本语言

功能丰富:支持命令执行、虚拟终端、文件管理、SOCKS 代理、端口转发、内存马注入、内网穿透、数据库管理、自定义插件等

流量特征

强特征:

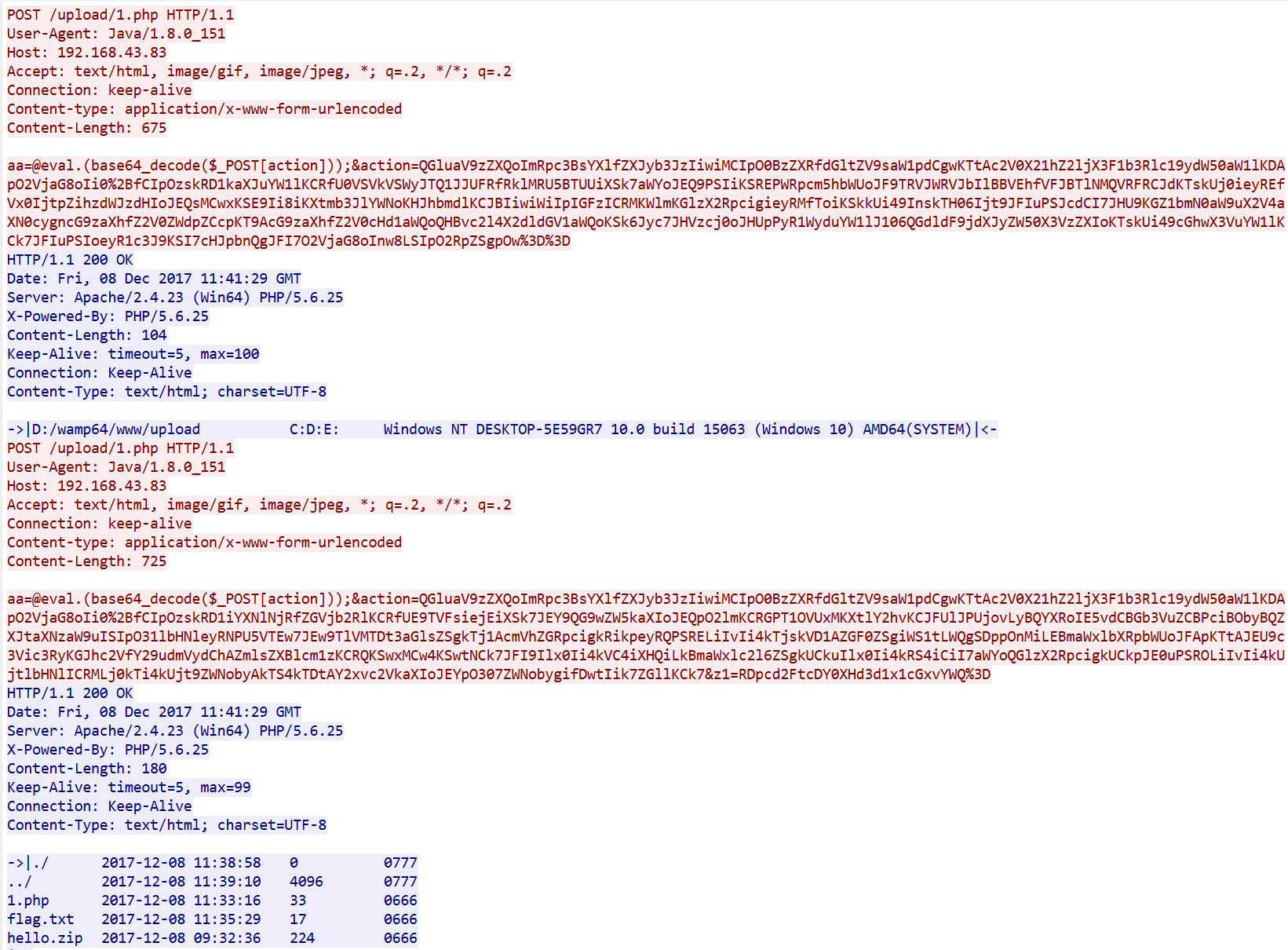

- 请求包的Cookie中最后会有一个分号

- 默认请求包为Base64编码,并且请求体以pass=eval…&key=….开头,并且初始化会产生一个比较大的数据包,在进行后续操作时产生的数据包相对较小

- 如果请求体采用 Base64 编码,响应体返回的也是 Base64 编码的数据。响应体的特征为:一个 32 位的 MD5 字符串

- 按照一半拆分,分别放在 Base64 编码 的数据的前后两部分。整个响应包的结构体征为:md5前十六位 + base64 + md5后十六位。

连接时会发送三个POST数据包:

请求1:发送一段固定代码(payload),返回内容为空

请求2:发送一段固定代码(test),返回内容为固定字符串,如下:72a9c691ccdaab98fL1tMGI4YTljO/79NDQm7r9PZzBiOA==b4c4e1f6ddd2a488,解密后即为ok。如果连接失败返回内容为空,且不发起请求3

请求3:发送一段固定代码(getBacisInfo),返回内容为固定字符串(对应服务器信息)

##需要注意的是使用哥斯拉时点击测试连接会立即发起请求1和2,如果弹出success并点击确认会立即发起请求3##弱特征:

- UA头可能会显示类似于Java/1.8.0_121之类的字符

- Accept字段默认为text/html, image/gif, image/jpeg, *; q=.2, /; q=.2

- 所有响应中Cache-Control都为no-store, no-cache, must-revalidate

其他特征:

- 哥斯拉使用的是 ICMP 协议数据报文,而 ICMP 流量本身就不高,所以较难在大流量中检测。ICMP 数据报文的载荷部分 Length 值固定为 92 字节,这是它的重要特征。

- 在默认脚本编码的情况下,JSP 会出现 xc、pass 字符和 Java 反射(ClassLoader,getClass().getClassLoader()),Base64 加解码等特征。而 PHP 和 ASP 则为普通的一句话木马,数据报文的 Payload 内容以 “godzilla” 开头,这也是检测的特征标志。

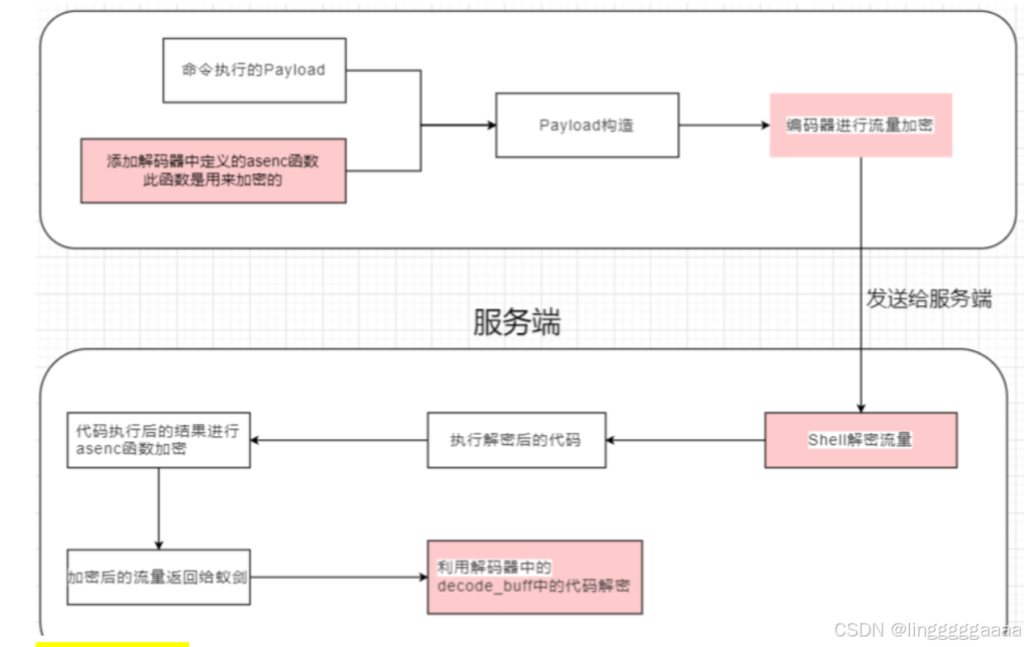

加密方式

包括但不限于:

- XOR加密(默认且最常用)

- Base64编码

- 其他自定义加密算法(通过插件扩展)

哥斯拉默认配置下,XOR密钥常采用MD5("pass")的前16位(即pass参数值的MD5前16字节),这是其默认的密钥生成逻辑

菜刀(China Chopper)

菜刀由客户端和Webshell后门脚本组成,支持多种脚本语言(如PHP、ASP、ASP.NET、JSP等)。它通过HTTP协议与服务器上的后门脚本通信,实现文件管理、数据库操作、命令执行等功能。因其小巧、隐蔽、功能强大,在渗透测试和攻击中被广泛使用。

加密方式

菜刀Webshell主要采用以下几种加密/编码方式:

- Base64编码:最常用,将恶意代码进行Base64编码后传输,服务器端解码执行。

- 自定义加密算法:使用简单的异或(XOR)或位移运算进行加密。

- 动态函数调用:利用

eval()、assert()、system()等函数动态执行加密后的代码。 - 字符串拼接与反转:将代码拆分成多个字符串片段,在服务器端拼接后执行。

- Gzip压缩:对传输的数据进行Gzip压缩,增加检测难度。

行为特征

HTTP请求特征

- 参数名特征:常使用

z0、z1、z2等短参数名传递指令和数据。 - User-Agent特征:早期版本使用固定User-Agent,如

Mozilla/4.0 (compatible; MSIE 6.0; Windows NT 5.1)。 - Cookie特征:部分版本在Cookie中传递加密数据。

代码特征

- 特征字符串:代码中常出现

eval(、base64_decode(、gzuncompress(等函数。 - 密码字段:Webshell通常有密码验证,参数如

pass、password。 - 固定代码模式:如

@eval(base64_decode($_POST[z0]));。

行为特征

- 高频访问:短时间内对同一URL发起多次带参请求。

- 异常文件操作:通过Webshell上传、下载、修改网站文件。

- 命令执行痕迹:在服务器日志中出现

cmd、command等参数。

Comments NOTHING